Security team rollen en verantwoordelijkheden:

zo richt je dit praktisch in

In veel organisaties zijn securityrollen wel benoemd, maar niet echt belegd.

Taken bestaan, maar eigenaarschap ontbreekt.

Of erger:

alles ligt bij één persoon.

Niet omdat dat bewust zo is ingericht maar omdat het zo gegroeid is.

De vraag is daarom niet:

welke rollen heb je nodig?

Maar:

hoe verdeel je verantwoordelijkheden zó dat security blijft werken — ook onder druk?

Waarom rollen op papier zelden werken

Op papier klopt het vaak:

-

een CISO of security lead

-

iemand voor compliance

-

technische specialisten

Maar in de praktijk:

-

rollen overlappen

-

taken blijven liggen

-

prioriteiten schuiven continu

Niet door onkunde, maar door gebrek aan duidelijke keuzes.

Of veranderingen in de organisatie.

Het echte probleem: geen eigenaarschap

Problemen in securityteams ontstaan meestal niet door gebrek aan mensen, maar door gebrek aan eigenaarschap.

Bijvoorbeeld:

-

risico’s worden wel benoemd, maar niemand voelt zich verantwoordelijk voor opvolging

-

maatregelen worden geïmplementeerd, maar niet onderhouden

-

tooling wordt aangeschaft, maar niet gebruikt

-

Iedereen is betrokken maar niemand is eindverantwoordelijk

Waar je keuzes moet maken (en vaak niet maakt)

Een praktische inrichting vraagt om duidelijke keuzes.

En juist die worden vaak uitgesteld.

1. Wie is eindverantwoordelijk voor risico’s?

Is dat:

-

de CISO?

-

IT?

-

de business?

Zonder antwoord blijft risico-management hangen in rapportages

2. Waar ligt de grens tussen IT en security?

Veel organisaties vermengen deze twee.

Gevolg:

-

security wordt operationeel

-

of IT wordt verantwoordelijk voor risico’s

Beide werken niet goed

3. Wat doe je zelf en wat besteed je uit?

Alles intern doen is zelden haalbaar.

Alles uitbesteden werkt ook niet.

De balans bepaalt of je schaalbaar wordt

Waarom functieprofielen vaak niet werken

Veel organisaties proberen dit op te lossen via HR:

- functieprofielen

- functieniveaus

- standaard rollen

Security kent op zich een duidelijke structuur.

Maar die volledige structuur — met alle gespecialiseerde rollen — is omvangrijk en complex.

Om die volledig in te vullen, heb je een groot team nodig en voor veel organisaties is dat niet realistisch.

De praktijk vraagt daarom om:

-

combinaties van verantwoordelijkheden

-

flexibiliteit per fase

-

keuzes in wat je wel en niet zelf organiseert

Daardoor ontstaat vaak een mismatch tussen “functie” en “werkelijkheid”

Hoe je rollen praktisch inricht

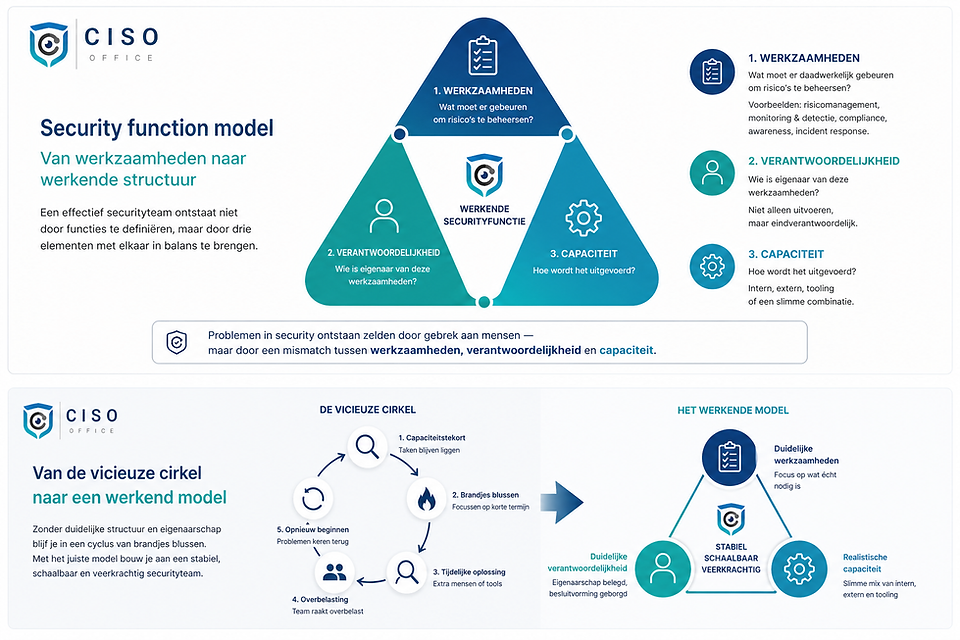

Een effectieve inrichting begint niet bij functies, maar bij:

1. Werkzaamheden

Wat moet er daadwerkelijk gebeuren?

2. Verantwoordelijkheid

Wie is eigenaar — niet alleen uitvoerder?

3. Capaciteit

Is dit realistisch uitvoerbaar binnen de beschikbare tijd?

Pas daarna vertaal je dit naar rollen

Eerst scherp krijgen hoe deze verantwoordelijkheden samenkomen in een team?

Lees hoe je een cyber security team opbouwt.

Het kantelpunt: van mensen naar structuur

Veel organisaties blijven denken in mensen: “we hebben iemand nodig”

Maar het kantelpunt zit hier:

van mensen → naar structuur

van functies → naar verantwoordelijkheden

van capaciteit → naar borging

Wil je dit vertalen naar een werkbare inrichting binnen jouw organisatie?

Bekijk hoe wij ondersteunen bij security team opbouwen als dienst.

Rollen en verantwoordelijkheden bepalen dus niet alleen wie wat doet.

Ze bepalen of security blijft werken, schaalbaar is en bestand is tegen verandering.

En dat is precies waar het in de praktijk het verschil kunnen maken.

Plan een korte kennismaking en we kijken waar het nu wringt — en wat er nodig is om dit structureel goed neer te zetten.